在数字化时代,信息安全已成为企业和个人不可忽视的重要议题,涉密计算机管理制度作为保护敏感信息的关键措施之一,对于维护国家安全、企业商业秘密和个人隐私具有重要意义,本文将深入探讨涉密计算机管理制度的重要性、实施要点以及如何有效执行这些制度,以确保信息安全。

一、涉密计算机管理制度的重要性

在信息化快速发展的今天,计算机已成为日常工作和生活中不可或缺的工具,计算机也容易成为信息泄露的渠道,涉密计算机管理制度的建立和执行,对于防止敏感信息泄露、保护国家机密、企业商业秘密和个人隐私至关重要。

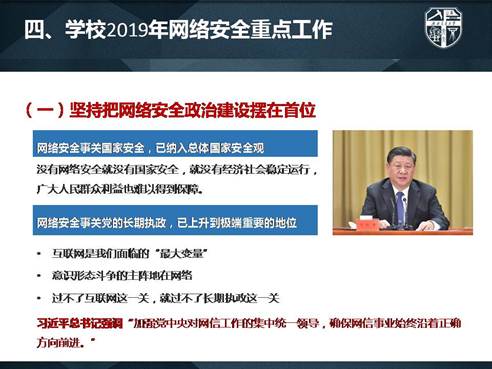

保护国家安全

国家机密信息是国家的重要资产,一旦泄露,可能会对国家安全造成严重威胁,涉密计算机管理制度通过严格的访问控制、数据加密和监控措施,确保国家机密信息的安全。

维护企业利益

企业商业秘密是企业竞争力的重要组成部分,涉密计算机管理制度可以帮助企业保护其商业秘密,防止竞争对手通过非法手段获取敏感信息,从而维护企业的市场地位和经济利益。

保障个人隐私

个人信息的泄露可能会导致个人财产损失、名誉受损甚至人身安全受到威胁,涉密计算机管理制度通过保护个人数据,确保个人隐私不受侵犯。

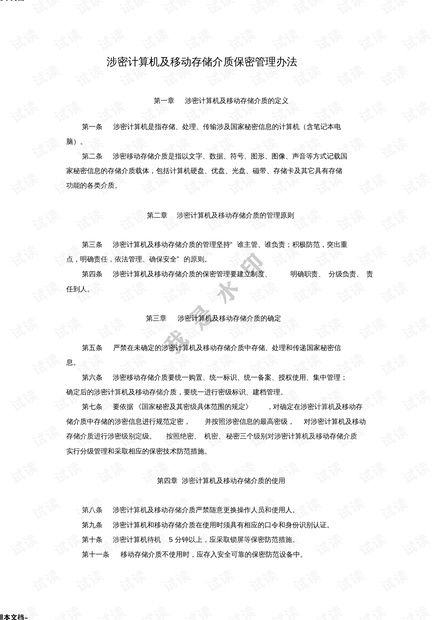

二、涉密计算机管理制度的实施要点

为了有效实施涉密计算机管理制度,需要关注以下几个关键点:

明确涉密信息范围

需要明确哪些信息属于涉密信息,这包括但不限于国家机密、企业商业秘密和个人敏感信息,明确涉密信息范围是制定管理制度的第一步。

制定严格的访问控制

涉密计算机应实施严格的访问控制,包括物理访问控制和逻辑访问控制,物理访问控制涉及对涉密计算机所在区域的物理保护,如门禁系统、监控摄像头等,逻辑访问控制则涉及对涉密信息的电子访问权限管理,如密码、生物识别等。

实施数据加密

对涉密信息进行加密是保护信息安全的重要手段,无论是存储在计算机中的数据,还是通过网络传输的数据,都应进行加密处理,以防止信息在传输过程中被截获。

定期进行安全审计

定期进行安全审计可以帮助发现潜在的安全漏洞和违规行为,审计内容包括访问日志、系统配置、用户行为等,以确保涉密计算机管理制度的有效执行。

三、如何有效执行涉密计算机管理制度

执行涉密计算机管理制度需要采取一系列具体措施:

培训和教育

对员工进行信息安全培训和教育,提高他们的安全意识和技能,是执行涉密计算机管理制度的基础,员工应了解涉密信息的重要性,以及如何正确处理涉密信息。

制定应急预案

制定应急预案可以在发生信息泄露或其他安全事件时迅速响应,预案应包括事件报告流程、应急响应团队、数据恢复措施等。

技术更新和维护

随着技术的发展,新的安全威胁不断出现,定期更新和维护涉密计算机的软硬件,以应对新的安全挑战,是确保信息安全的重要措施。

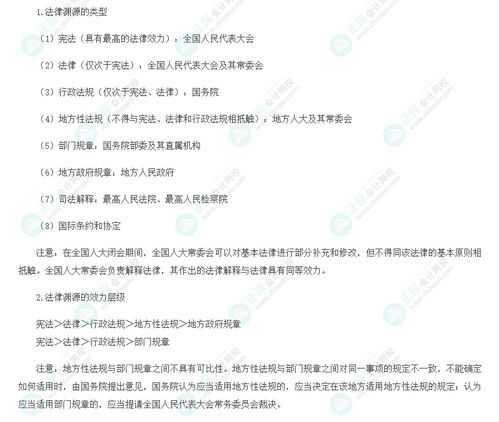

法律和政策支持

涉密计算机管理制度的执行需要法律和政策的支持,企业和组织应遵守相关的法律法规,如数据保护法、网络安全法等,确保管理制度的合法性和有效性。

四、实例分析

以一家大型跨国公司为例,该公司在全球范围内运营,涉及大量敏感商业信息,公司实施了以下涉密计算机管理制度:

访问控制:所有涉密计算机均安装了生物识别系统,只有授权人员才能访问。

数据加密:所有敏感数据在传输和存储时均进行了加密处理。

安全审计:公司定期进行内部和外部的安全审计,以确保管理制度的有效执行。

员工培训:公司为员工提供了在线安全培训课程,以提高他们的信息安全意识。

通过这些措施,该公司成功地保护了其商业秘密,避免了潜在的信息泄露风险。

涉密计算机管理制度是信息安全的重要组成部分,通过明确涉密信息范围、制定严格的访问控制、实施数据加密和定期进行安全审计等措施,可以有效保护国家机密、企业商业秘密和个人隐私,企业和个人应重视涉密计算机管理制度的建立和执行,以应对日益复杂的信息安全挑战,鼓励读者进一步探索和学习相关的信息安全知识和技能,以更好地保护自身和组织的信息安全。